Introducción Este tutorial le mostrará cómo configurar un certificado TLS / SSL de Let’s Encrypt en un servidor Ubuntu 16.04 que ejecute Apache como un servidor web. También…

Introducción TLS o seguridad de capa de transporte, y su predecesor SSL , que representa la capa de sockets seguros, son protocolos web usados para envolver el tráfico…

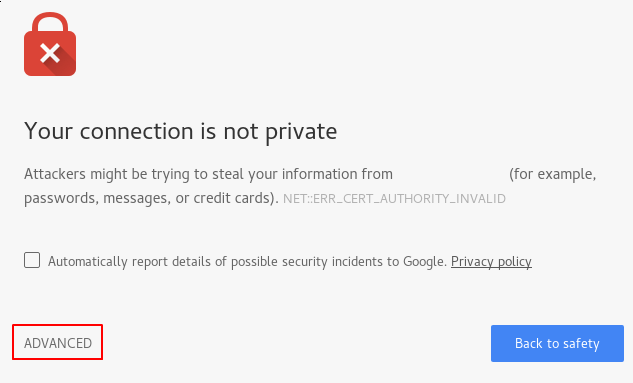

Create your server’s self signed SSL Certificates. If you use your server as a business, it had better buy and use a Formal Certificate from…

# Instalamos Apache sudo aptitude install apache2 # Habilitamos el módulo SSL sudo a2enmod ssl # Habilitamos la configuración SSL por default sudo a2ensite default-ssl…

Conociendo la ubicación local del directorio a proteger, para este ejemplo se usara el directorio donde tengo configurado phpMyAdmin para acceder a la Base de Datos Mysql…